为什么默认配置创建出来的 docker 容器可以访问外网,为什么监听对应端口就能对外暴露docker服务,一张图搞清楚。 首先 Docker 有四中网络模式, 分别是 Bri

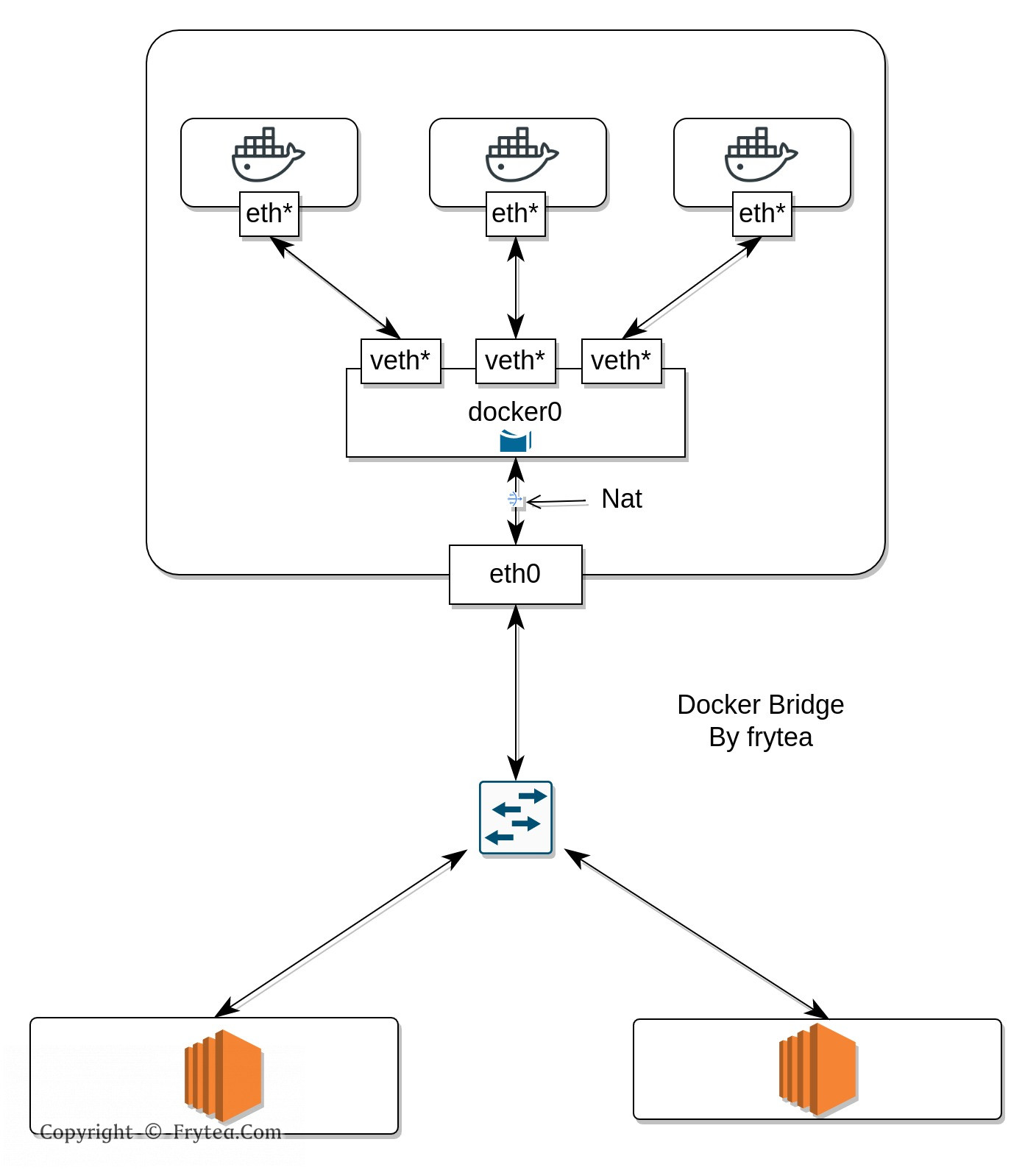

为什么默认配置创建出来的 docker 容器可以访问外网,为什么监听对应端口就能对外暴露docker服务,一张图搞清楚。

首先 Docker 有四中网络模式, 分别是 Bridge、Host、Container、None,默认使用 Bridge,今天就来讲讲 Bridge。

创建的容器默认使用 bridge 的方式联网,因此默认就可以docker间互通,该网桥名叫 bridge0,通过 nat 的方式与物理网卡相连,每创建一个该模式下的容器,就自动创建一对 veth-pair 挂上去。

1 2 3 4 5 6 7 id STP enabled interfaces

通过 nat 的方式,docker可以自由的通过宿主机网卡访问外网,如果映射端口,也是通过 nat 的方式将对应流量送入docker:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 "/sbin/init start" 5 hours ago Up 5 hours 192.168.226.140:8206->8006/tcp hci-nos3"/sbin/init start" 5 hours ago Up 5 hours 192.168.226.139:8206->8006/tcp hci-nos2"/sbin/init" 29 hours ago Up 29 hours 0.0.0.0:8106->8006/tcp, :::8106->8006/tcp hci-nossource destination source destination source destination source destination source destination

以上面几个docker为例,分别直接监听和指定ip,会发现创建了对应的规则在 iptables 中。

至此,为什么docker访问外网及访问docker的原理讲解完毕,有问题欢迎留言。

参考文献